Hướng dẫn bảo đảm an toàn thông tin, triển khai bảo mật đối với hệ thống thông tin khi sáp nhập tỉnh, xã (Hình từ Internet)

Hướng dẫn bảo đảm an toàn thông tin, triển khai bảo mật đối với hệ thống thông tin khi sáp nhập tỉnh, xã

Văn phòng Ban Chấp hành Trung ương có Công văn 14939-CV/VPTW năm 2025 Hướng dẫn bảo đảm an toàn thông tin, triển khai bảo mật đối với hệ thống thông tin khi sáp nhập tỉnh, xã

Tại Công văn 14939-CV/VPTW, Hướng dẫn bảo đảm an toàn thông tin, triển khai bảo mật đối với hệ thống thông tin khi sáp nhập tỉnh, xã như sau:

Về bảo đảm an toàn thông tin

Thực hiện Quyết định số 204-QĐ/TW, các tỉnh ủy, thành ủy sẽ tự triển khai các hệ thống thông tin, ứng dụng đặc thù của địa phương để phục vụ nội bộ trong toàn tỉnh. Do đó để bảo đảm an toàn thông tin, an ninh mạng theo Nghị định số 85/2016/NĐ-CP , ngày 01/7/2016 của Chính phủ thì khi xây dựng hệ thống tại tỉnh đề nghị các tỉnh xác định cấp độ an toàn thông tin của hệ thống tài cấp tỉnh là "Cấp độ 3".

Để bảo đảm an toàn, an ninh thông tin trong triển khai ứng dụng công nghệ thông tin, chuyển đổi số cần triển khai mô hình ba lớp: (1) Bảo đảm an toàn thông tin hệ thống mạng. (2) Bảo đảm an toàn thông tin ứng dụng, dữ liệu. (3) Bảo đảm an toàn thông tin thiết bị đầu cuối.

Bảo đảm an toàn thông tin hệ thống mạng

- Bảo vệ thông tin về mặt vật lý: Nên lắp đặt các thiết bị phòng cháy, chữa cháy, điều hòa nhiệt độ, độ ẩm, nguồn điện dự phòng, bảo trì thiết bị và sao lưu dữ liệu thường xuyên. Có chính sách quản lý truy cập vật lý để chỉ những người được quyền mới có thể vào các khu vực quan trọng như phòng máy chủ, hệ thống mạng, điện lưới.

- Bảo đảm an toàn thông tin trong quá trình lưu thông và truyền tin: Chia nhỏ mạng thành các mạng phân vùng nhỏ để giảm thiểu rủi ro khi có sự cố xảy ra. Kiểm soát chặt chẽ các luật trên tường lửa (firewall) để kiểm soát lưu lượng truy cập vào và ra khỏi mạng.

- Triển khai (hoặc thuê dịch vụ) hệ thống giám sát an toàn thông tin (SOC).

Bảo đảm an toàn thông tin (ATTT) ứng dụng, dữ liệu

- Định kỳ 6 tháng (hoặc 1 năm) thực hiện kiểm tra, rà soát các điểm yếu bảo mật, lỗ hổng ứng dụng trong quá trình sử dụng.

- Thực hiện đánh giá ATTT các ứng dụng trước khi đưa vào sử dụng.

- Thường xuyên tập huấn, trao đổi cho quản trị viên, người sử dụng cách phòng tránh và nâng cao ý thức bảo đảm an toàn, an ninh thông tin.

Bảo đảm an toàn thông tin thiết bị đầu cuối

Thiết bị đầu cuối tại các tỉnh ủy, Thành ủy, xã, phường kết nối mạng Intranet hoặc Internet được triển khai các giải pháp an toàn, an ninh thông tin bao gồm:

(1) Giải pháp phòng, chống mã độc (antivirus): Hoạt động theo mô hình client/server, quản lý tập trung thống nhất.

(2) Giải pháp phát hiện và ứng phó mối đe dọa đầu cuối (EDR): Cho phép phát hiện, phân tích và phản ứng với các mối đe dọa bảo mật tại các điểm cuối của hệ thống, hoạt động theo mô hình client/server, quản lý tập trung thống nhất.

(3) Giải pháp chống thất thoát dữ liệu (DLP): Là giải pháp bảo mật giúp xác định và ngăn chặn việc chia sẻ, truyền hoặc sử dụng dữ liệu nhạy cảm không an toàn hoặc không phù hợp, hoạt động theo mô hình client/server, quản lý tập trung thống nhất.

Mạng Intranet sử dụng để truyền tải, lưu trữ dữ liệu có độ mật: Thường, mật và tối mật.

** Giải pháp phòng, chống mã độc (diệt virus)

i) Đối với cấp tỉnh

- Các máy chủ sử dụng giải pháp phòng, chống mã độc tại Trung ương do Bộ Tư lệnh 86 chuyển giao hoặc sử dụng bản quyền hiện có tự mua.

- Các máy trạm sử dụng các bản quyền diệt virus hoặc dùng bản kèm theo hệ điều hành (defender). Khi đề án Chuyển đổi số trong các cơ quan đảng hoàn thành toàn bộ sẽ sử dụng hệ thống diệt virus tập trung tại Trung ương.

ii) Đối với cấp xã

Các máy trạm sử dụng các bản quyền hiện diệt virus hoặc dùng bản kèm theo hệ điều hành (defender). Khi đề án Chuyển đổi số trong các cơ quan đảng hoàn thành sẽ sử dụng hệ thống diệt virus tập trung tại Trung ương.

** Giải pháp phát hiện và ứng phó mối đe dọa đầu cuối EDR

i) Đối với cấp tỉnh

- Các máy chủ sử dụng giải pháp phát hiện và ứng phó mối đe dọa đầu cuối tại Trung ương do Bộ Tư lệnh 86 chuyển giao hoặc sử dụng bản quyền hiện có.

- Các máy trạm sử dụng giải pháp phát hiện và ứng phó mối đe dọa đầu cuối tại Trung ương do Bộ Tư lệnh 86 chuyển giao hoặc sử dụng bản quyền hiện có tự mua. Khi đề án Chuyển đổi số trong các cơ quan đàng hoàn thành sẽ sử dụng giải pháp EDR tập trung tại Trung ương.

ii) Đối với cấp xã

Các máy trạm sử dụng giải pháp phát hiện và ứng phó mối đe dọa đầu cuối tại Trung ương do Bộ Tư lệnh 86 chuyển giao. Khi đề án Chuyển đổi số trong các cơ quan đảng hoàn thành sẽ sử dụng giải pháp EDR tập trung tại Trung ương.

Mạng Inernet sử dụng để truyền tải, lưu trữ dữ liệu không mật

** Giải pháp phòng, chống mã độc (diệt virus)

Các máy chủ tại cấp tỉnh, các máy trạm tại cấp tỉnh và cấp xã sử dụng các bản quyền diệt virus hoặc dùng bản kèm theo hệ điều hành (defender).

**Giải pháp phát hiện và ứng phó mối đe dọa đầu cuối EDR

Hiện nay các máy chủ tại cấp tỉnh, các máy trạm tại cấp tỉnh và cấp xã chưa sử dụng giải pháp phát hiện và ứng phó mối đe dọa đầu cuối. Khi đề án Chuyển đổi số trong các cơ quan đảng hoàn thành sẽ sử dụng giải pháp phát hiện và ứng phó mối đe dọa đầu cuối do Bộ Tư lệnh 86 chuyển giao.

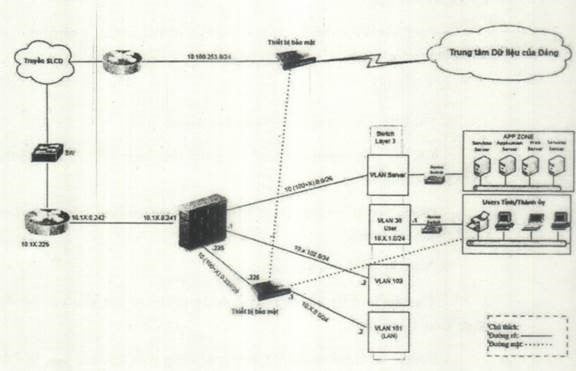

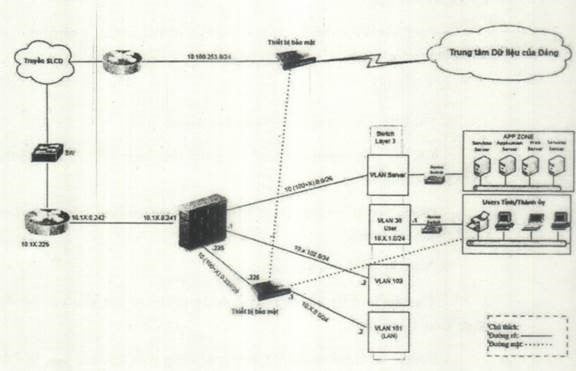

Triển khai bảo mật

Mục tiêu:

- Người dùng tỉnh ủy sử dụng được ứng dụng dùng chung tại Trung ương qua đường Mật.

- Người dùng tỉnh ủy sử dụng được các ứng dụng riêng tại Trung tâm dữ liệu tỉnh.

Yêu cầu:

Có Switch Layer 3 để sử dụng cho kết nối các phân vùng mạng.

Tường lửa còn cổng để thêm một Zone mới cho thiết bị bảo mật.

Các bước thực hiện:

Bước 1: Đặt địa chỉ WAN của BML là 10.(100+x).0.226/29; Địa chỉ LAN của BML là 10.x.0.1 (Ban Cơ yếu đã thực hiện).

Bước 2: Thêm mới Zone có tên BML trên FW có địa chỉ là 10.(100+x).0.225/29 để kết nối với WAN của BML. Đổi địa chỉ IP Zone WS thành 10.x.102.1/24 (để kết nối với VLAN 102 trên SW).

Bước 3: Cấu hình Switch Layer 3:

Tạo VLAN (có ID 30) cho người dùng (nếu chưa có) để kết nối với các switch access của người dùng.

Chọn một cổng trên Switch L3 để kết nối với switch người dùng đưa cổng đó vào VLAN 30.

Đặt Interface VLAN 30 có IP là 10.x.1.1/24

Tạo VLAN (có ID là 101) để kết nối với LAN của thiết bị bảo mật.

Chọn một cổng trên Switch đó để kết nối với LAN của thiết bị bảo mật và đưa cổng đó vào VLAN 101 vừa tạo.

Đặt Interface VLAN 101 có IP là 10.x.0.2/24

Tạo VLAN 102 kết nối Switch L3 với Firewall

Đặt Interface VLAN 102 có IP là 10.x.102.2/24

Tạo IP Routing tại SW L3:

Các địa chỉ của TW là 10.100.0.0/16 đi qua BML có ip 10.x.0.1

Tất cả còn lại đi ra tường lửa có địa chỉ 10.x.102.1

Bước 4: Trên Zone BML tạo rule cho phép địa chỉ 10.(100+x).0.226 kết nối đến 10.100.253.0/24 qua các cổng: UDP 500 và UDP 4500; TCP 10068 và 10069

Bước 5: Kiểm tra kết nối đường rõ

Cắm máy tính vào cổng FW dành thuộc zone BML.

Đặt IP máy tính là 10.(100+x).0.226/29 Gateway là 10.(100+x).0.225

Ping tới địa chỉ 10.100.253.1 hoặc 10.100.253.5 nếu thấy reply là thành công

Lắp đặt thiết bị BML-100 theo mô hình kết nối.

Kiểm tra kết nối mật.

Login cổng WAN thiết bị BML, gõ lệnh ipsec status trên thiết bị BML, để kiểm tra kết nối ipsec. Kết nối như hình sau là thành công

Kiểm tra kết nối bảo mật bằng cách từ máy tính người dùng ping đến địa chỉ 10.100.252.2 nếu reply thì kết nối đến ứng dụng https://dhtn.dcs.vn để sử dụng.

282

07 loại hợp đồng dự án PPP tại Luật Đầu tư theo phương thức đối tác công tư từ 01/7/2025

07 loại hợp đồng dự án PPP tại Luật Đầu tư theo phương thức đối tác công tư từ 01/7/2025 Năm 2025, được phép tăng giá thuê nhà sau khi cải tạo không?

Năm 2025, được phép tăng giá thuê nhà sau khi cải tạo không? Hà Nội triển khai thi hành Luật Tư pháp người chưa thành niên theo Kế hoạch 201

Hà Nội triển khai thi hành Luật Tư pháp người chưa thành niên theo Kế hoạch 201 Biện pháp xử lý hàng hóa xuất khẩu không bảo đảm điều kiện xuất khẩu từ 01/01/2026

Biện pháp xử lý hàng hóa xuất khẩu không bảo đảm điều kiện xuất khẩu từ 01/01/2026 Chỉ thị 11: Hà Nội triển khai Chiến dịch 45 ngày đêm hỗ trợ chuyển đổi số

Chỉ thị 11: Hà Nội triển khai Chiến dịch 45 ngày đêm hỗ trợ chuyển đổi số

Quốc hội thông qua Luật số 90/2025/QH15 sửa đổi Luật Đầu tư theo phương thức đối tác công tư (Luật PPP). 07 loại hợp đồng dự án PPP từ 01/7/2025 được quy định thế nào?

Quốc hội thông qua Luật số 90/2025/QH15 sửa đổi Luật Đầu tư theo phương thức đối tác công tư (Luật PPP). 07 loại hợp đồng dự án PPP từ 01/7/2025 được quy định thế nào?

Năm 2025, có được phép tăng giá thuê nhà sau khi cải tạo không? Văn bản nào quy định về vấn đề này?

Năm 2025, có được phép tăng giá thuê nhà sau khi cải tạo không? Văn bản nào quy định về vấn đề này?

Dưới đây là bài viết về việc Hà Nội triển khai thi hành Luật Tư pháp người chưa thành niên theo Kế hoạch 201.

Dưới đây là bài viết về việc Hà Nội triển khai thi hành Luật Tư pháp người chưa thành niên theo Kế hoạch 201.

Quốc hội đã thông qua Luật Chất lượng sản phẩm, hàng hóa sửa đổi 2025, theo đó từ 01/01/2026 sửa đổi biện pháp xử lý hàng hóa xuất khẩu không bảo đảm điều kiện xuất khẩu.

Quốc hội đã thông qua Luật Chất lượng sản phẩm, hàng hóa sửa đổi 2025, theo đó từ 01/01/2026 sửa đổi biện pháp xử lý hàng hóa xuất khẩu không bảo đảm điều kiện xuất khẩu.

Dưới đây là bài viết về việc Hà Nội triển khai Chiến dịch 45 ngày đêm hỗ trợ chuyển đổi số.

Dưới đây là bài viết về việc Hà Nội triển khai Chiến dịch 45 ngày đêm hỗ trợ chuyển đổi số.

Dưới đây là bài viết về việc ứng dụng hệ thống trợ lý ảo (AI) hỗ trợ tra cứu, giải đáp vướng mắc về TTHC của người dân.

Dưới đây là bài viết về việc ứng dụng hệ thống trợ lý ảo (AI) hỗ trợ tra cứu, giải đáp vướng mắc về TTHC của người dân.

Chính phủ đã có Nghị định 116 quy định về mức hỗ trợ và điều kiện hỗ trợ khắc phục dịch bệnh động vật từ ngày 25/7/2025.

Chính phủ đã có Nghị định 116 quy định về mức hỗ trợ và điều kiện hỗ trợ khắc phục dịch bệnh động vật từ ngày 25/7/2025.

Bài viết dưới đây sẽ cung cấp nội dung lịch công bố điểm thi vào lớp 10 năm học 2025-2026 tại Hà Nội

Bài viết dưới đây sẽ cung cấp nội dung lịch công bố điểm thi vào lớp 10 năm học 2025-2026 tại Hà Nội

Tại Chỉ thị 17/CT-TTg năm 2025 mới đây, Thủ tướng chỉ thị sắp xếp trụ sở cơ quan hành chính dôi dư làm cơ sở y tế và trường học.

Tại Chỉ thị 17/CT-TTg năm 2025 mới đây, Thủ tướng chỉ thị sắp xếp trụ sở cơ quan hành chính dôi dư làm cơ sở y tế và trường học.

Văn phòng Ban Chấp hành Trung ương có Công văn 14939, theo đó, hướng dẫn triển khai hạ tầng kỹ thuật mô hình mạng cấp tỉnh và cấp xã khi sáp nhập.

Văn phòng Ban Chấp hành Trung ương có Công văn 14939, theo đó, hướng dẫn triển khai hạ tầng kỹ thuật mô hình mạng cấp tỉnh và cấp xã khi sáp nhập.

Bài viết dưới đây sẽ cung cấp thông tin về từ 01/7/2025, lao động theo hợp đồng không chính thức cũng phải đóng BHXH.

Bài viết dưới đây sẽ cung cấp thông tin về từ 01/7/2025, lao động theo hợp đồng không chính thức cũng phải đóng BHXH.

Bài viết dưới đây sẽ cung cấp nội dung đã có dự thảo Nghị định phân định vùng đồng bào dân tộc thiểu số và miền núi 2026-2030

Bài viết dưới đây sẽ cung cấp nội dung đã có dự thảo Nghị định phân định vùng đồng bào dân tộc thiểu số và miền núi 2026-2030

Nội dung bài viết cập nhật quy định về việc thu hồi mã, số viễn thông theo quy định pháp luật từ ngày 20/7/2025.

Nội dung bài viết cập nhật quy định về việc thu hồi mã, số viễn thông theo quy định pháp luật từ ngày 20/7/2025.

Thống đốc Ngân hàng Nhà nước Việt Nam ban hành Thông tư 07/2025/TT-NHNN sửa đổi Thông tư 39/2024/TT-NHNN quy định về kiểm soát đặc biệt đối với tổ chức tín dụng.

Thống đốc Ngân hàng Nhà nước Việt Nam ban hành Thông tư 07/2025/TT-NHNN sửa đổi Thông tư 39/2024/TT-NHNN quy định về kiểm soát đặc biệt đối với tổ chức tín dụng.

Chính phủ ban hành Nghị định 104/2025/NĐ-CP hướng dẫn Luật Công chứng. Theo đó, quy định sử dụng chữ ký số trong dịch vụ công chứng điện tử từ 01/7/2025.

Chính phủ ban hành Nghị định 104/2025/NĐ-CP hướng dẫn Luật Công chứng. Theo đó, quy định sử dụng chữ ký số trong dịch vụ công chứng điện tử từ 01/7/2025.

Bộ Nội vụ đã có dự thảo nghị định về đào tạo bồi dưỡng công chức, theo đó dự thảo đề xuất bỏ quy định về đào tạo trình độ trung cấp, cao đẳng, đại học.

Bộ Nội vụ đã có dự thảo nghị định về đào tạo bồi dưỡng công chức, theo đó dự thảo đề xuất bỏ quy định về đào tạo trình độ trung cấp, cao đẳng, đại học.

Thống nhất biểu mức thu phí khai thác, sử dụng nguồn nước do cơ quan trung ương thực hiện từ 20/7/2025 là nội dung được Bộ Tài chính quy định trong Thông tư 33/2025/TT-BTC.

Thống nhất biểu mức thu phí khai thác, sử dụng nguồn nước do cơ quan trung ương thực hiện từ 20/7/2025 là nội dung được Bộ Tài chính quy định trong Thông tư 33/2025/TT-BTC.

Chính phủ có Nghị định 105/2025/NĐ-CP hướng dẫn Luật phòng cháy, chữa cháy và cứu nạn cứu hộ. Theo đó, đăng ký tham gia PCCC cứu nạn cứu hộ tình nguyện như thế nào từ 01/7/2025?

Chính phủ có Nghị định 105/2025/NĐ-CP hướng dẫn Luật phòng cháy, chữa cháy và cứu nạn cứu hộ. Theo đó, đăng ký tham gia PCCC cứu nạn cứu hộ tình nguyện như thế nào từ 01/7/2025?

Chính phủ ban hành Nghị định 110/2025/NĐ-CP. Theo đó, quy định 16 nội dung thông tin quản lý nhà nước về phòng chống bạo lực gia đình từ 10/7/2025.

Chính phủ ban hành Nghị định 110/2025/NĐ-CP. Theo đó, quy định 16 nội dung thông tin quản lý nhà nước về phòng chống bạo lực gia đình từ 10/7/2025.